Dans de nombreux contextes — opérations stratégiques, contrôles réglementaires ou contentieux — les entreprises sont tenues de gérer des documents sensibles dans des conditions garantissant à la fois leur intégrité et la confidentialité des informations. Dans ces situations, il ne s’agit plus seulement de restreindre les accès, mais de pouvoir démontrer précisément qui a consulté quelles informations, à quel moment et selon quel niveau d’autorisation.

Un incident survenu en janvier 2026 au sein d’un cabinet d’avocats britannique illustre concrètement ce risque : alors qu’il souhaitait transmettre à un justiciable les données personnelles le concernant, le cabinet lui a accidentellement donné accès à 95 % du contenu du dossier de la partie adverse, ainsi qu’à des données sans lien avec l’affaire. Cette situation est susceptible de constituer une violation majeure du RGPD et de compromettre la stratégie juridique du client.

Dans ce contexte, il ne suffit plus d’affirmer que des mesures de protection sont en place. Les organisations doivent être en mesure d’apporter des preuves concrètes des modalités d’accès et de circulation de l’information.

C’est précisément le rôle d’une data room virtuelle : structurer les accès, mais surtout documenter l’ensemble des interactions avec les documents. Grâce à des journaux d’activité horodatés, elle fournit les éléments probants nécessaires pour répondre aux exigences de conformité et faire face à un examen réglementaire ou juridictionnel.

Cet article revient sur le rôle des pistes d’audit des data rooms, leur fonctionnement et leur apport concret dans les environnements à forte exigence juridique.

À retenir

- Les pistes d’audit permettent de conserver une trace horodatée et infalsifiable de toutes les interactions avec les documents, et donc de démontrer la manière dont les informations sensibles ont été traitées.

- Contrairement aux outils de partage classiques, les data rooms offrent une traçabilité fine, au niveau de chaque document, et des capacités de reporting centralisé adaptées aux contextes sensibles.

- Les régulateurs et les juridictions attendent désormais des entreprises qu’elles soient en mesure de démontrer la maîtrise des accès aux informations confidentielles.

- Lors de fusions-acquisitions et d’introductions en bourse, les pistes d’audit contribuent à sécuriser les échanges d’informations et à documenter les processus de due diligence.

- En cas d’enquête ou de contrôle, ils permettent d’analyser les accès, d’identifier d’éventuelles anomalies et de reconstituer les séquences de décision.

Qu'est-ce qu'une piste d'audit dans une data room ?

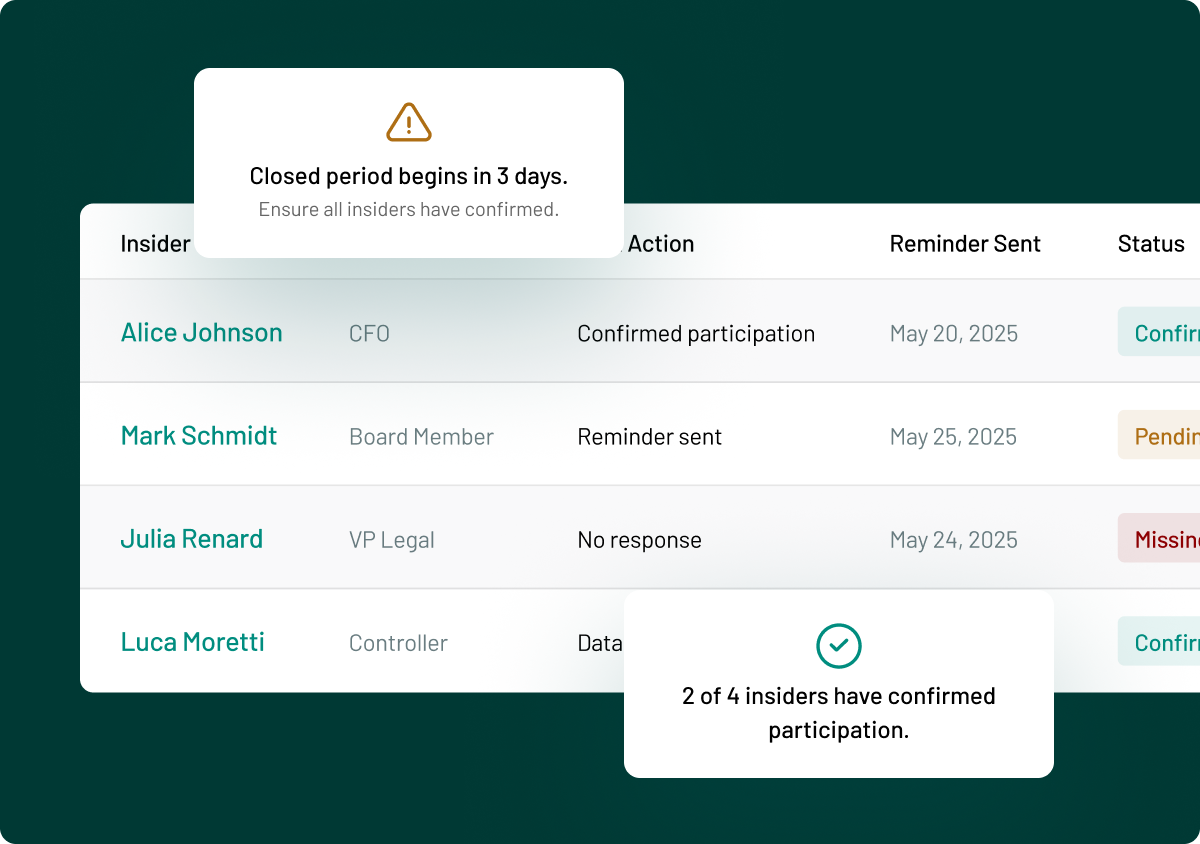

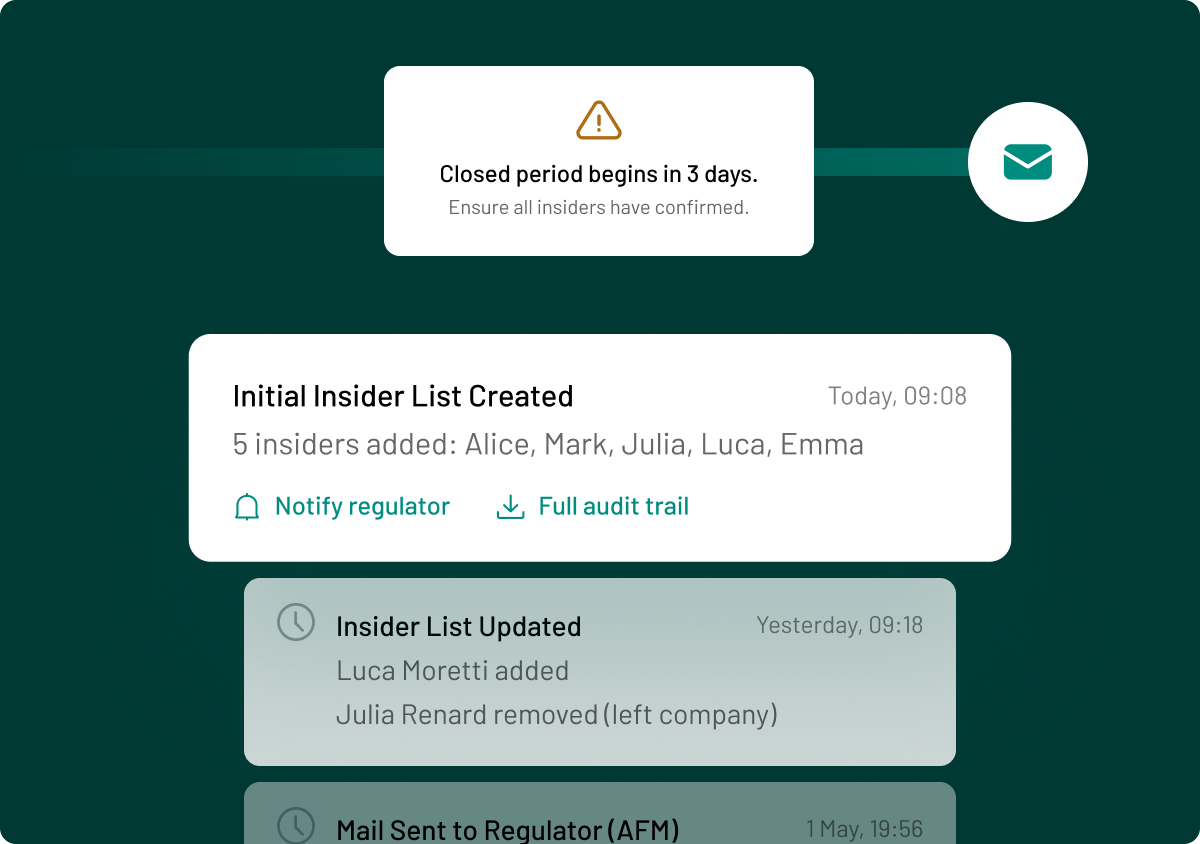

Une piste d’audit correspond à l’enregistrement détaillé et horodaté de l’ensemble des actions réalisées au sein d’une data room : consultation, téléchargement, modification ou partage de documents.

Elle constitue un outil de traçabilité qui permet non seulement de suivre le comportement des utilisateurs, mais surtout de démontrer que les informations sensibles ont été gérées dans un cadre maîtrisé et conforme aux exigences applicables.

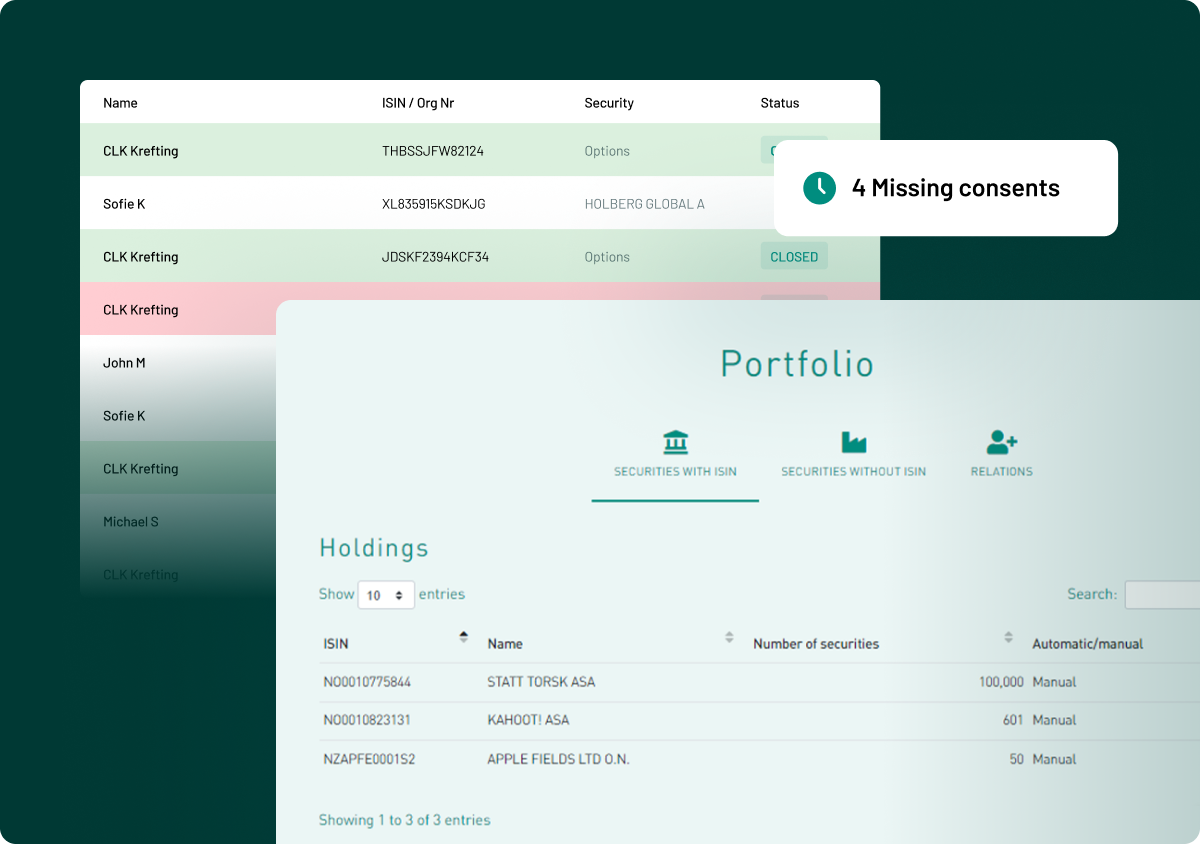

Contrairement aux solutions de partage de fichiers classiques, les data rooms sont conçues pour des contextes sensibles — due diligence, fusion-acquisition, contentieux ou examens réglementaires — et intègrent des fonctionnalités spécifiques :

- des journaux d’activité infalsifiables, qui garantissent l’intégrité des enregistrements et leur valeur probante en cas de litige ou d’enquête,

- une traçabilité fine au niveau de chaque document, permettant d’identifier précisément qui a accédé à un fichier, quand et selon quelles modalités,

- des capacités de reporting centralisé, facilitant la production de synthèses exploitables lors d’audits ou de revues internes,

- un pilotage sécurisé des accès, assurant une cohérence entre les autorisations accordées et les obligations juridiques et réglementaires.

Pourquoi les pistes d'audit sont déterminantes dans un contexte juridique et réglementaire

Contexte | Apport des pistes d’audit |

Preuves en cas de contentieux | Les pistes d’audit permettent d’établir précisément qui a accédé à quels documents, à quel moment et selon quelles modalités (consultation, téléchargement, modification). Elles constituent un élément clé pour traiter les litiges liés à la divulgation, la confidentialité ou à la gestion des échanges et des documents. |

Exigences réglementaires et conformité | Les autorités attendent des entreprises qu’elles démontrent la maîtrise des informations sensibles, notamment des informations privilégiées. Les journaux d’activité apportent une preuve concrète des contrôles d’accès mis en place et de leur application effective, dans le respect des obligations internes et réglementaires. |

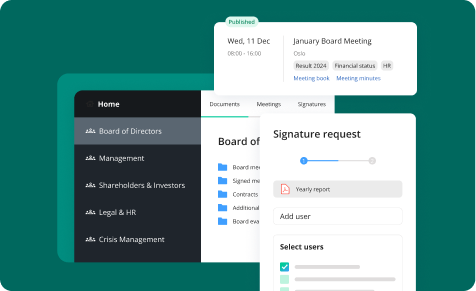

Gouvernance et responsabilité | Les pistes d’audit renforcent la transparence des processus de décision et de gestion documentaire. Elles permettent de documenter la répartition des responsabilités, de sécuriser les circuits d’approbation et de garantir l’intégrité des informations mises à disposition des organes de gouvernance. |

Cas d’usage où les pistes d’audit renforcent la sécurité juridique

Fusions-acquisitions et introductions en bourse

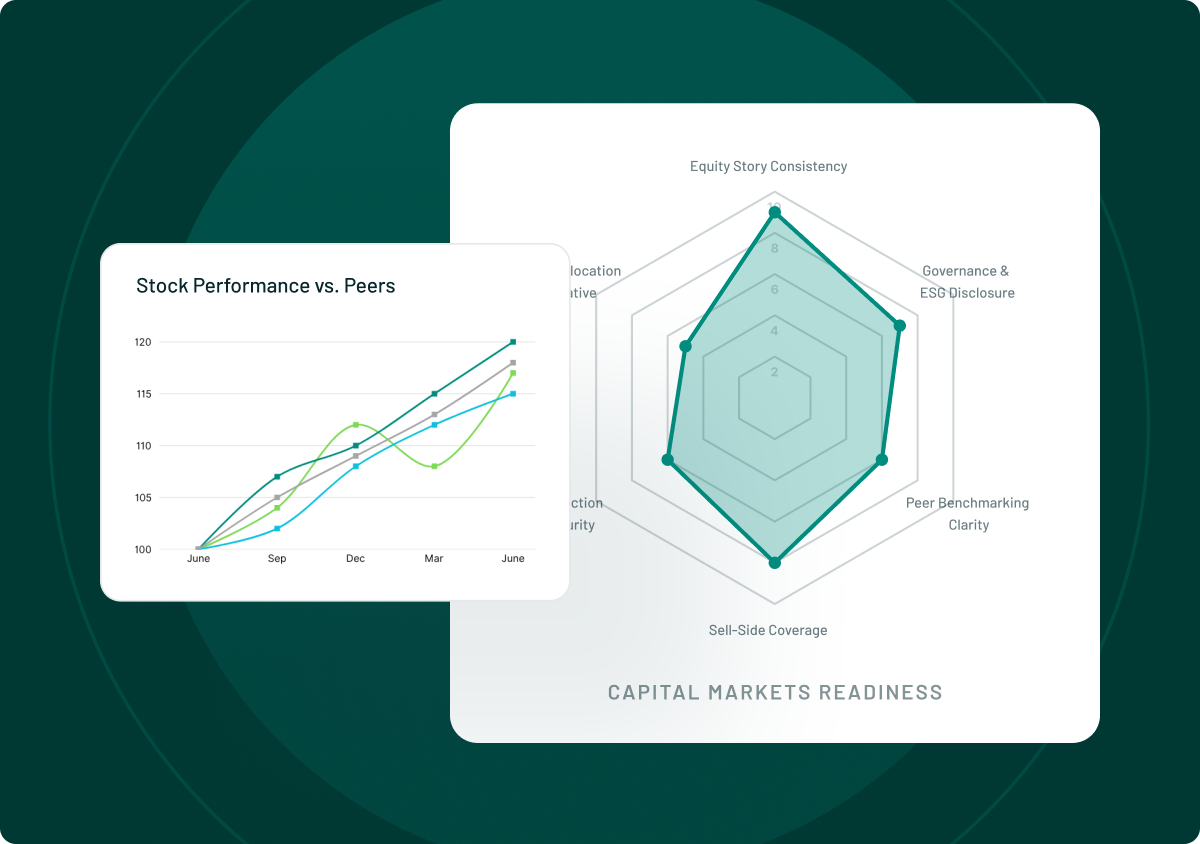

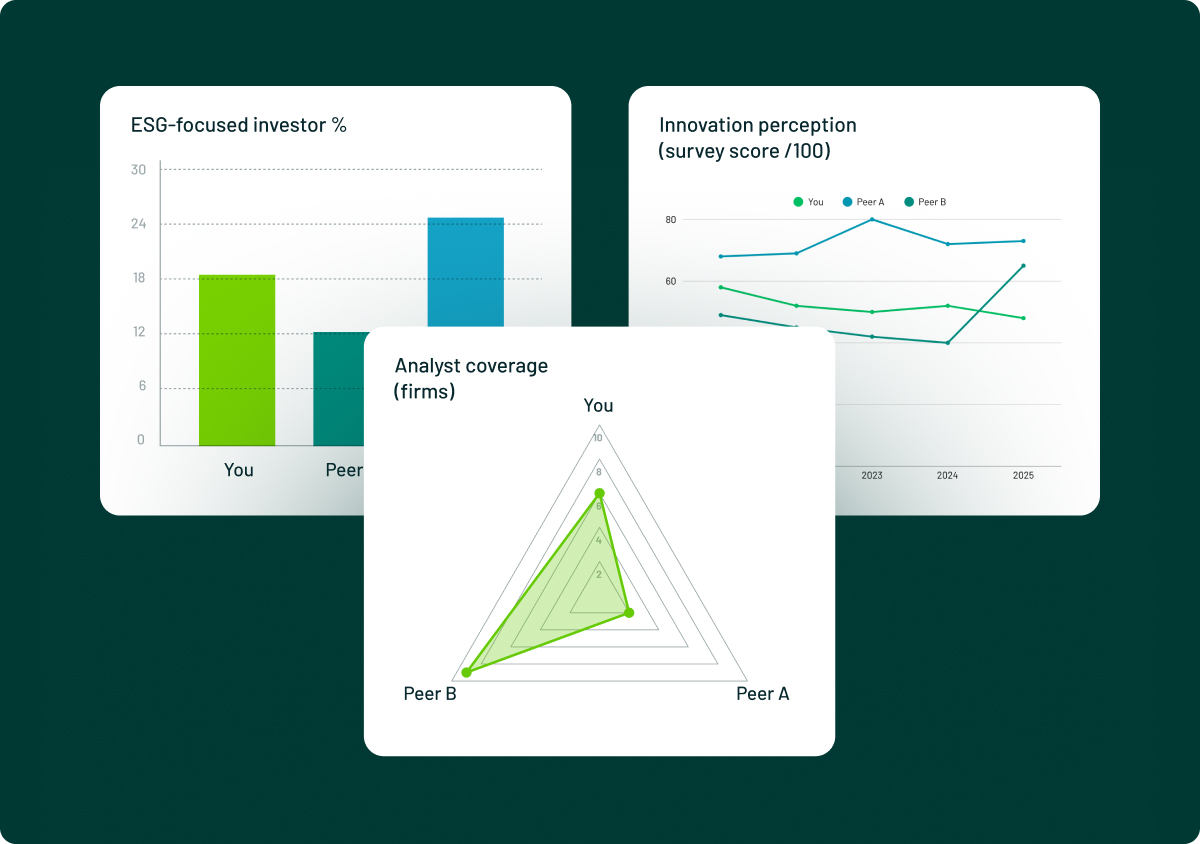

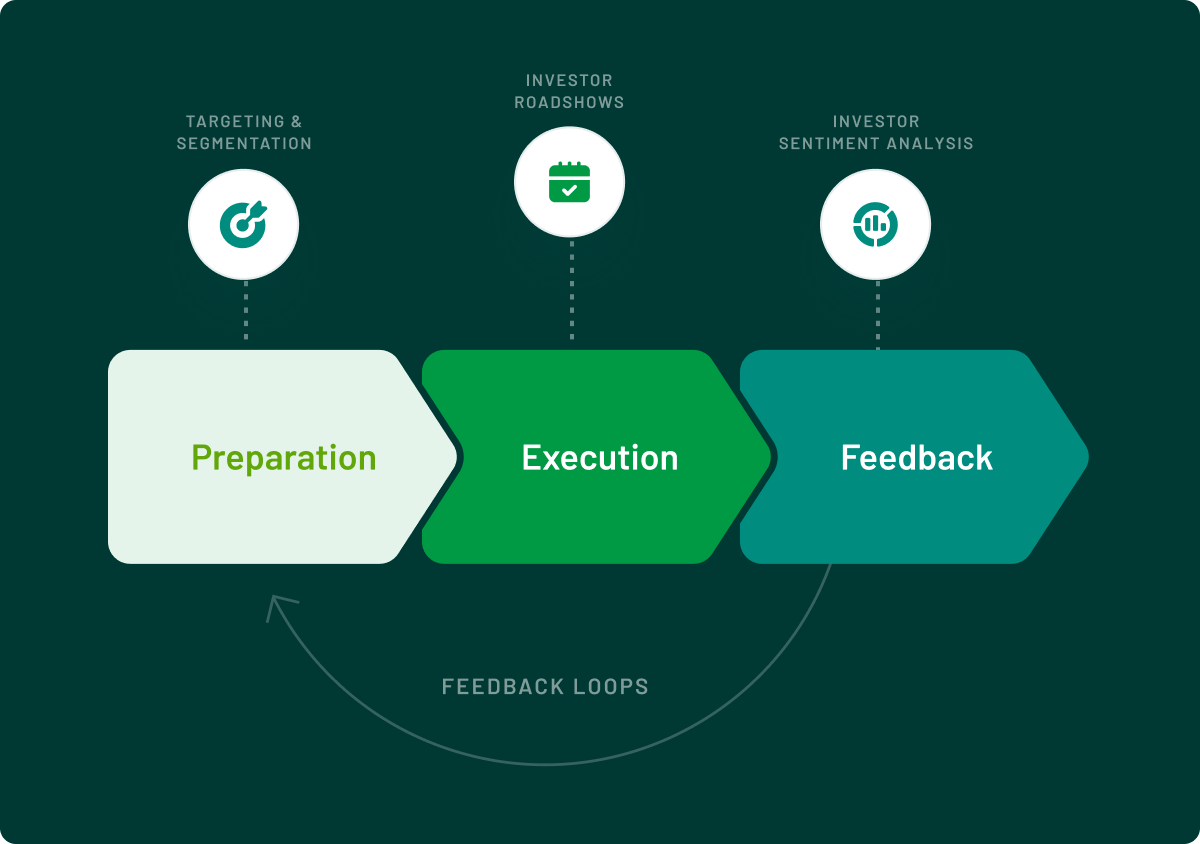

Dans le cadre d’opérations longues et structurantes telles que les fusions-acquisitions (M&A) ou les introductions en bourse, les pistes d’audit permettent de démontrer de manière précise et documentée la gestion des informations sensibles.

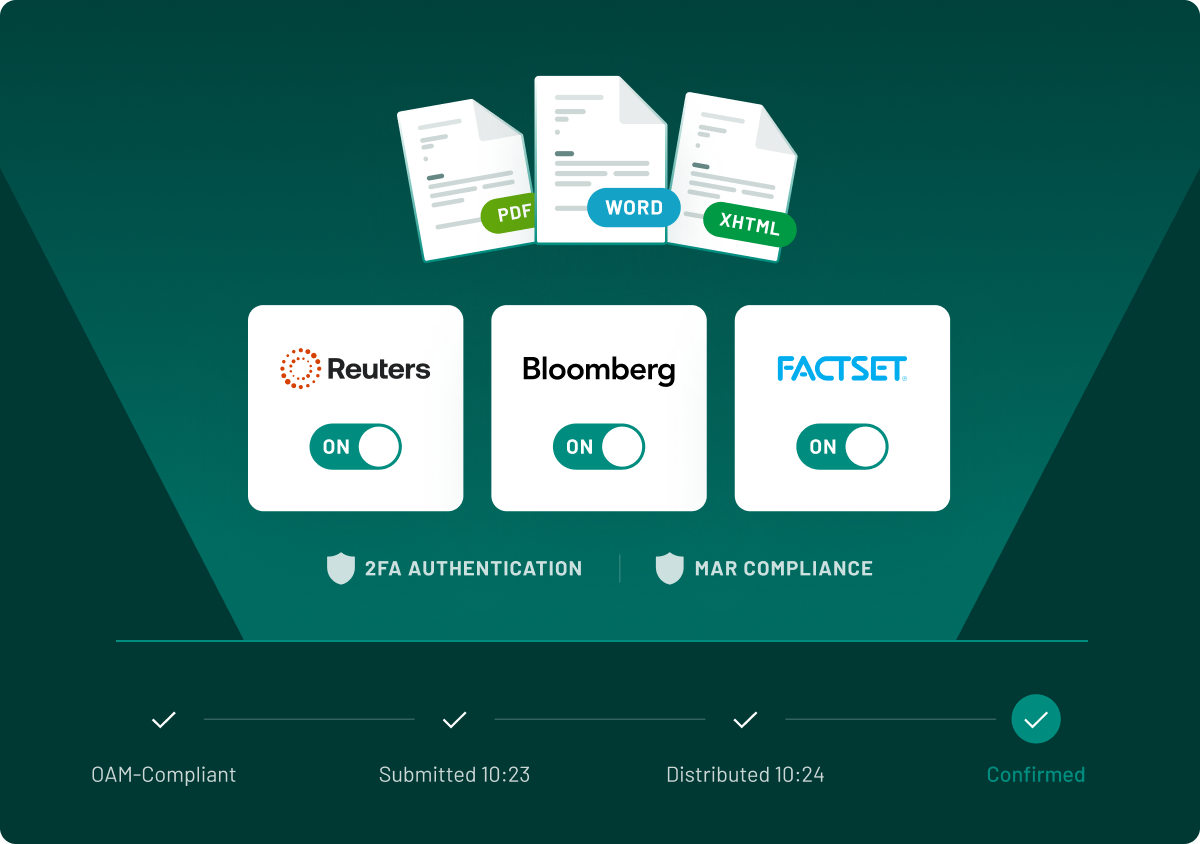

Ces processus impliquent de multiples parties prenantes, intervenant à différents stades, avec des niveaux d’accès distincts. Il est donc essentiel de pouvoir retracer leurs interactions avec les documents afin de respecter les obligations de confidentialité et les exigences liées à la réglementation sur les abus de marché (MAR).

Les pistes d’audit permettent notamment de démontrer :

- qui a accédé aux documents clés, à quelle étape de l’opération,

- que les accès ont été strictement limités aux personnes autorisées,

- que le partage d’information est resté conforme aux dispositifs de contrôle interne et aux standards réglementaires.

Elles jouent également un rôle structurant dans le suivi des échanges liés à la due diligence, en particulier dans les questions-réponses et les mises à jour documentaires.

Une piste d’audit structurée permet ainsi de démontrer que :

- l’ensemble des parties a eu accès à une information homogène,

- aucune communication sélective n’a eu lieu,

- la démarche a suivi un cadre clair, traçable et équitable.

En cas de contestation ultérieure, ces éléments constituent une base solide pour attester de l’intégrité de la procédure.

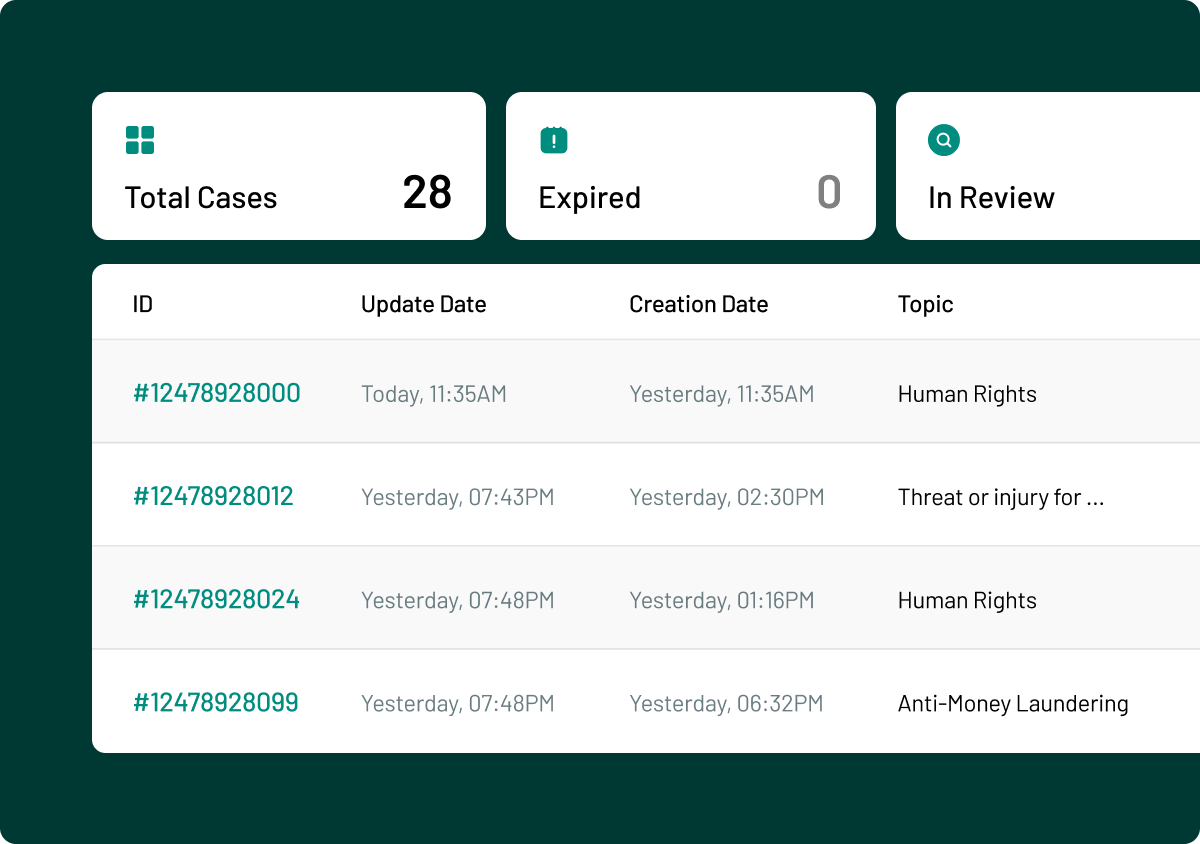

Enquêtes internes

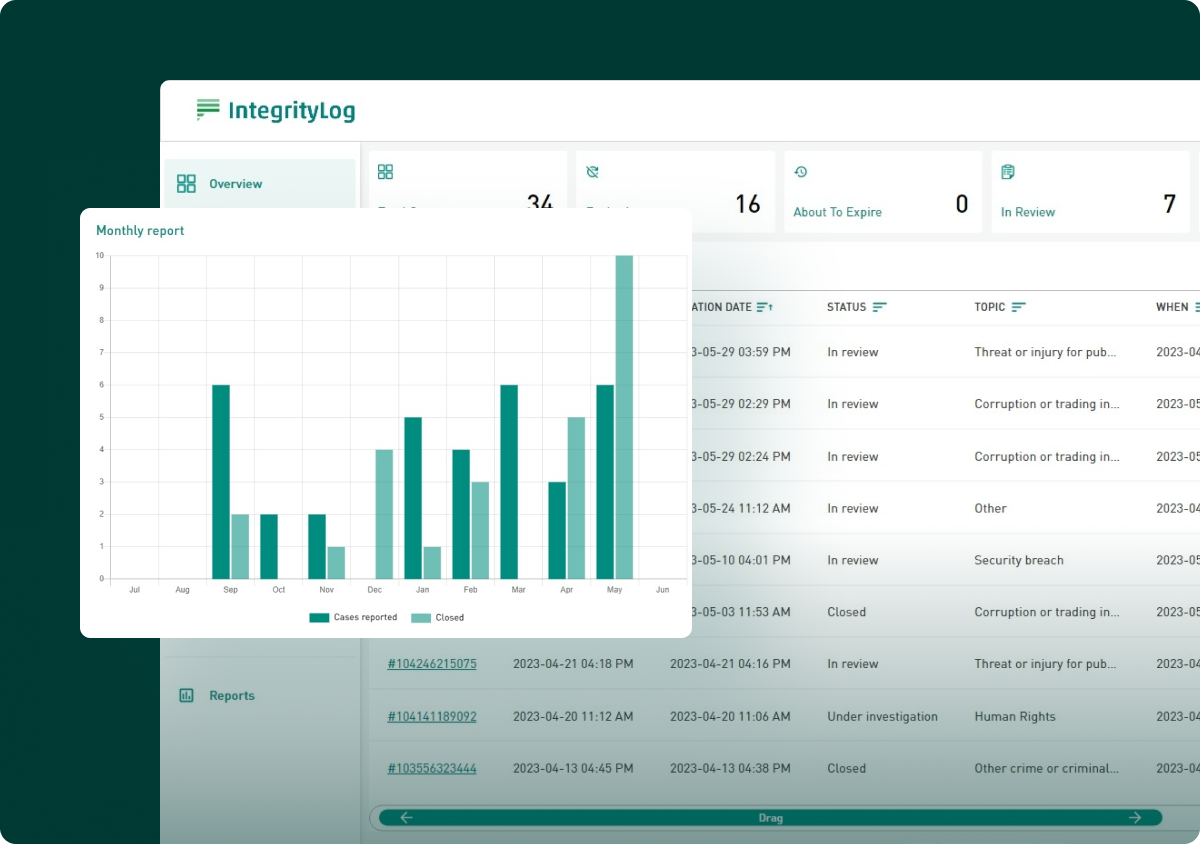

Dans le cadre d’une enquête interne, les pistes d’audit apportent une visibilité précise sur les accès aux informations et leur utilisation au sein de l’organisation.

Elles permettent notamment :

- d’identifier les schémas d’accès aux documents par utilisateur,

- de détecter des comportements inhabituels, en dehors des périmètres ou des plages horaires normales,

- de vérifier la cohérence entre les accès observés et les autorisations définies.

Les pistes d’audit sont également essentielles pour analyser d’éventuelles fuites d’information. Lorsqu’une diffusion non maîtrisée est suspectée, elles permettent de :

- retracer les consultations, téléchargements et partages de documents,

- localiser le moment et le point d’exposition,

- évaluer si l’incident relève d’une erreur ou d’un comportement intentionnel.

Cette traçabilité facilite les investigations et permet d’appuyer les décisions sur des éléments objectivés.

Examens réglementaires et procédures de contrôles

Lors d’un contrôle réglementaire, les pistes d’audit permettent de démontrer que l’organisation a mis en œuvre des dispositifs de conformité effectifs et cohérents.

Elles offrent la possibilité de :

- produire des éléments documentés sur les modalités d’accès et de gestion des documents,

- attester de l’application des politiques internes,

- démontrer que l’accès aux informations sensibles a été correctement restreint.

En cas de demande des autorités, les pistes d’audit permettent également de :

- reconstituer les chronologies et les processus de décision,

- répondre de manière rapide et précise à leurs sollicitations,

- apporter la preuve des mesures mises en œuvre pour assurer la conformité.

Elles peuvent ainsi contribuer à atténuer les conséquences d’un éventuel manquement, en établissant que des mesures de contrôle et de gestion des risques étaient bien en place.

Autres fonctionnalités des data rooms qui renforcent la sécurité juridique

- Journaux d’activité infalsifiables

Ces mécanismes garantissent qu’aucune action enregistrée ne peut être modifiée ou supprimée. Vous disposez ainsi d’un historique fiable des accès et des opérations, dont la valeur probante peut faire foi en cas de litige ou d’enquête. - Rapports d’audit exportables

Les équipes juridiques peuvent générer rapidement des rapports structurés retraçant les accès, les téléchargements et les modifications des documents. Ces éléments facilitent les échanges avec les autorités, les juridictions ou dans le cadre d’investigations internes. - Authentification multi-facteur (MFA)

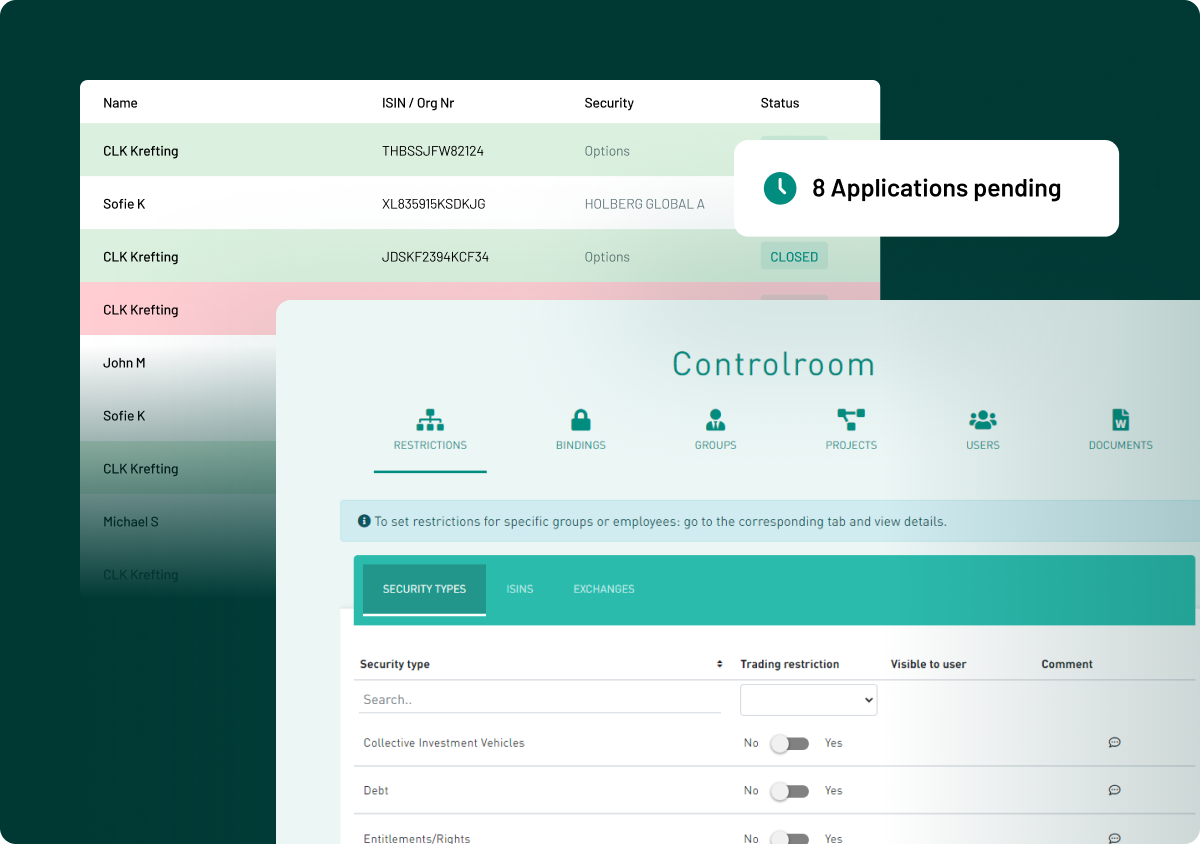

Les enregistrements d’authentification attestent que les utilisateurs ont bien vérifié leur identité avant d’accéder aux documents sensibles. Cela renforce le contrôle des accès et limite les risques d’utilisation frauduleuse. - Contrôles d’accès par rôle

Les droits sont attribués en fonction des responsabilités de chaque utilisateur. Cela permet de restreindre l’accès aux seules informations nécessaires et de démontrer que la confidentialité a été maîtrisée de manière structurée. - Filigrane associé à l’utilisateur

Les documents consultés ou téléchargés peuvent intégrer des éléments d’identification de l’utilisateur (nom, e-mail). Ce mécanisme dissuade les partages non autorisés et facilite l’identification de l’origine d’une éventuelle fuite. - Gestion de la conservation et de l’archivage

Les documents et les journaux d’activité sont conservés pendant des durées conformes aux exigences légales et réglementaires. Ils restent accessibles en cas de contrôle ou de litige, garantissant la continuité de la preuve dans le temps.

Bonnes pratiques pour exploiter pleinement les pistes d'audit

- Définir des règles d’accès explicites

Chaque partie prenante doit connaître précisément son périmètre d’accès, afin de limiter les risques d’exposition inutile d’informations sensibles. - Revoir régulièrement les autorisations

Les droits d’accès doivent être ajustés en fonction de l’évolution du projet et des rôles des utilisateurs, afin de garantir leur pertinence dans le temps. - Respecter les exigences réglementaires en matière de conservation des journaux

Les durées de conservation doivent être définies en cohérence avec les obligations applicables, notamment en matière de protection des données (RGPD).

- Désigner un responsable de la data room

La supervision des accès, la gestion des permissions et la production des éléments probants doivent être pilotées par une fonction clairement identifiée. - Tester les capacités de reporting en amont

Avant une opération sensible, il est essentiel de vérifier que les rapports d’audit peuvent être extraits rapidement et de manière fiable.

Références et lectures complémentaires

- Data room pour les cabinets d'avocats

- Accélérer la configuration de la data room

- Termes courants des data rooms

- Pourquoi vous avez besoin d'une data room

- Stockage cloud vs data rooms

Dans des environnements où la transparence, la traçabilité et la responsabilité sont déterminantes, les pistes d’audit transforment la gestion documentaire en un véritable levier de sécurisation juridique.

En apportant une visibilité précise, horodatée et infalsifiable sur les accès et les usages, elles permettent aux organisations de démontrer concrètement la maîtrise de leurs informations sensibles. Cette capacité à produire des éléments probants devient essentielle lors de contrôles réglementaires, contentieux et opérations stratégiques.

FAQ

La recevabilité dépend de la juridiction. En pratique, des enregistrements numériques structurés, horodatés et conservés dans des conditions garantissant leur intégrité sont couramment utilisés comme éléments de preuve dans les contentieux et les enquêtes.

Les durées de conservation varient selon la juridiction, les exigences réglementaires et les politiques internes de l’entreprise.

Non. Les pistes d’audit viennent documenter et renforcer les dispositifs de conformité existants, mais ne s’y substituent pas. Elles doivent s’inscrire dans un cadre plus large de gouvernance, incluant des contrôles internes, des politiques d’accès et des procédures formalisées.

Related Articles

See all postsIntroduction en bourse : comment une data room virtuelle sécurise chaque étape, du prospectus à la cotation

22-04-26

Data rooms d’introduction en bourse : conformité AMF, MAR et Euronext

25-03-26

Data room virtuelle : guide pour la gestion sécurisée des transactions

09-02-26

Fusions-acquisitions : le guide complet pour les équipes corporate

09-02-26

Due diligence : guide étape par étape pour les équipes corporate

06-02-26

.png)

.png)

.png)

.png)

.png)

.webp)